Gefährliches DELL-Zertifikat

DELL-User aufgepasst!

Aktuelle Laptops von Dell enthalten ein bereits vorinstalliertes, gefährliches ROOT-Zertifikat. Potentielle Angreifer können dieses Zertifikat dafür missbrauchen, HTTPS-Verbindungen mitzulesen.

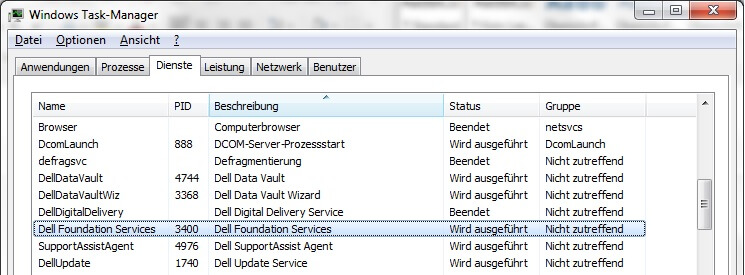

Das Zertifikat heißt „eDellRoot“ und wird im Zertifikatsspeicher des Systems abgelegt. Es wird durch den Dienst „Dell Foundation Services“ installiert. Laut einer fragwürdigen Beschreibung von Dell dient diese Software dazu, Kundenservice-, Messaging- und Support-Funktionen bereitzustellen.

Demzufolge sind Dell-Laptops einem hohen Sicherheitsrisiko ausgesetzt. Der „gemeine Hacker“ kann dieses Zertifikat dazu missbrauchen, um gültige Zertifikate für beliebige Seiten zu erstellen und damit Daten auszulesen und/oder zu manipulieren. Das ist schlecht!

Entfernen des „eDellRoot“-Zertifikats

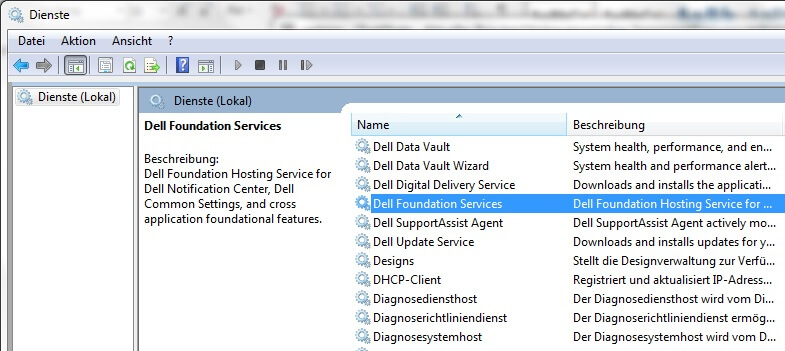

Drücken Sie die „Windows-Taste+R“. Geben Sie „services.msc“ ein. Es öffnet sich das Fenster „Dienste“. Wählen Sie den Service mit einem Rechtsklick aus und drücken Sie „Beenden“.

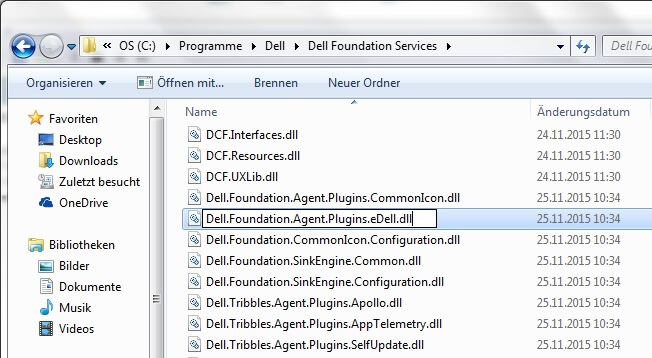

Wenn der Dienst beendet ist, können Sie das Fenster wieder schließen. Öffnen Sie jetzt den Windows-Explorer und gehen Sie in den Ordner: „C:\Program Files\Dell\Dell Foundation Services“.

Löschen Sie die Datei „Dell.Foundation.Agent.Plugins.eDell.dll”. Falls Sie nach Administrator-Rechten gefragt werden, drücken Sie auf „Fortsetzen“.

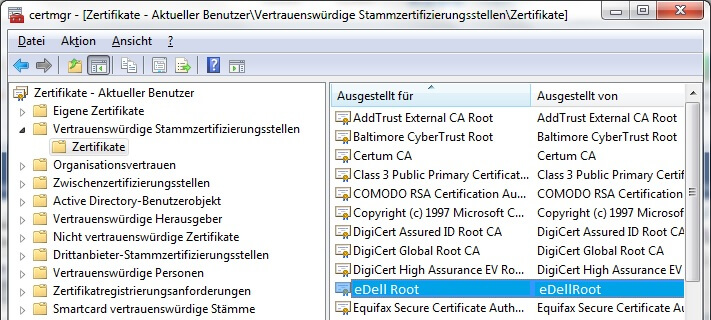

Drücken Sie erneut die „Windows-Taste+R“ und geben Sie: „certmgr.msc“ ein. Drücken Sie im linken Bereich auf „Vertrauenswürdige Stammzertifizierungsstellen“ und danach auf „Zertifikate“.

Wählen Sie ausschließlich das „eDellRoot“-Zertifikat aus und löschen Sie es, indem Sie einen Rechtsklick auf das Zertifikat machen. Bestätigen Sie die Warnung über Stammzertifikate mit „Ja“. Gehen Sie nun zurück zum Dienst „Dell Foundation Services“. Dazu erneut „Windows-Taste+R“ und „services.msc“ eingeben. Starten sie den „Dell Foundation Service“ wieder, indem Sie diesen mit einem Rechtsklick auswählen und „Starten“ drücken.

Das „eDellRoot“-Zertifikat ist jetzt von ihrem Computer enfernt.